Konfigurasi Port Knocking

- Port Knocking adalah metode yang dilakukan untuk membuka akses ke port tertentu yang telah diblock oleh Firewall pada perangkat jaringan dengan cara mengirimkan paket atau koneksi tertentu. Koneksi bisa berupa protocol TCP, UDP maupuan ICMP. Untuk dapat menerapkan metode port knocking sederhana, kita bisa memanfaatkan Address-List pada Router. Fitur Address-List dapat digunakan untuk melakukan pengelompokan / grouping IP Address yang selanjutnya group IP tersebut dapat digunakan pada fitur lain seperti Firewall Filter, NAT atau Mangle. Address-List dapat ditambahkan secara manual ataupun secara dynamic. Penambahan secara manual dapat dilakukan pada menu IP => Firewall => Address List.

Tentukan nama group serta IP Address yang akan dimasukkan pada group tersebut.

Konfigurasi

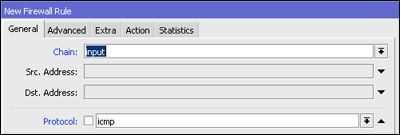

Untuk melakukan grouping IP secara otomatis kita bisa menggunakan fitur Firewall Filter. Pertama, lakukan konfigurasi matcher Firewall. Spesifikan hanya traffic ping (icmp) ke Router yang akan ditangkap

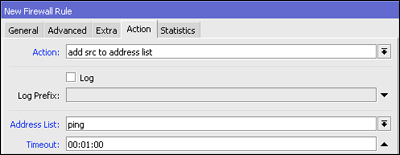

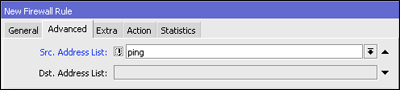

Setelah itu, gunakan action=add-src-to-address-list untuk memasukkan IP Address user yang melakukan ping ke Router ke dalam sebuah group.

Nama group dapat didefinisikan pada parameter Address List. Jika menghendaki IP tersebut tidak selamanya ada di dalam daftar group, maka bisa definisikan parameter Timeout.

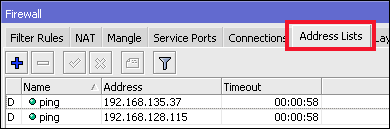

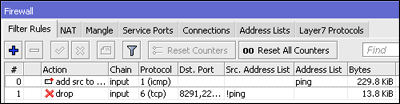

Sampai langkah ini, jika ada host yang melakukan ping ke Router maka ip user tersebut akan dimasukkan ke dalam Address-List dengan nama=ping.

Perbedaan Address-List yang ditambahkan secara otomatis terletak pada flag "D" di depan nya. Karena sebelumnya TimeOut ditentukan maka IP Address tersebut akan dihapus otomatis dari daftar pada saat TimeOut habis.

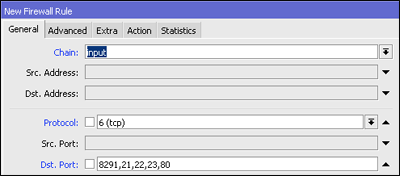

Langkah selanjutnya yang harus dilakukan adalah membuat rule Firewall Filter untuk melakukan blocking akses Winbox ke Router dari sumber (src-address) selain dari IP Address yang sudah masuk dalam Address-List.

Tentu saja tidak hanya Winbox saja yang bisa kita definisikan pada matcher, tetapi bisa juga Telnet ,SSH,FTP dan webfig agar lebih aman.

Selanjutnya spesifikan src-address dari paket data yang akan ditangkap. Untuk kasus ini kita bisa menggunakan nama address-list yang sebelumnya ditambahkan secara otomatis.

Karena yang akan kita tangkap adalah traffic data dari selain IP yang sudah terdaftar maka kita bisa menggunakan logika NOT (!).

Langkah terakhir adalah penentuan action. Untuk tujuan blocking gunakan action=drop.

Jika dilihat keseluruhan rule Firewall Filter yang dibuat menjadi seperti berikut

Pengetesan

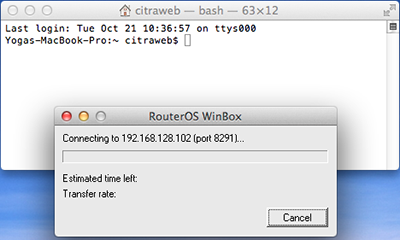

Setelah semua langkah selesai, lakukan pengetesan dengan akses winbox ke Router tanpa melakukan ping terlebih dahulu, maka akses akan diblock

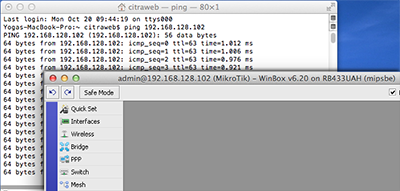

Akan tetapi jika lakukan ping terlebih dahulu, baru akses winbox ke Router, maka akses winbox akan sukses dilakukan.

Pada artikel ini, port knocking akan berlaku pada semua interface Router, karena tidak ada rule untuk menspesifikan in-interface. Untuk implementasi di lapangan bisa sesuaikan dengan kebutuhan.

\

Comments

Post a Comment